- Mitglied seit

- 26. Januar 2024

- Beiträge

- 3

Hallo alle,

ich habe unsere Anlage neu installiert und versuche, sie so weit wie möglich zu perfektionieren. Wir planen, das 3CX-System weiter zu verkaufen und bei Kunden zu integrieren. Daher experimentiere ich zunächst und optimiere unsere eigene Anlage, damit der Kunde direkt das perfekte Produkt erhält.

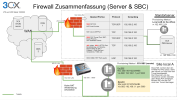

Unser 3CX-System befindet sich in der Cloud hinter einer Firewall und hat derzeit nur die notwendigen Ports geöffnet. Unser Unternehmensnetzwerk ist ebenfalls hinter einer Firewall, und derzeit gibt es eine Regel mit "ANY" offenen Ports zwischen unserem Netzwerk und dem 3CX-System in der Cloud.

Interne Anrufe funktionieren nur manchmal und nur eine Seite hört die andere Seite. Externe Anrufe manchmal auch und nur zu Festnetznummern. Bei Handy-Nummern gibt es manchmal Probleme. Gelegentlich hört uns die Gegenseite gar nicht, und manchmal gibt es extrem starkes Rauschen, sodass man nichts anderes hört oder das Ton Qualität ist einfach sehr schlecht.

Ich weiß, dass unsere Probleme derzeit an vielen Dingen liegen können, aber ich vermute, dass die Reihenfolge der Codecs ein Faktor ist. Ich poste hier unsere aktuelle Codec-Reihenfolge, und gebt mir einfach eure Meinung dazu, ob das stimmt oder nicht. Vielleicht dient dieser Beitrag auch als Hilfe für andere, die ähnliche Informationen suchen. Ich habe viele Informationen zu Codecs gefunden, aber leider nichts Konkretes, Sinnvolles und Aktuelles.

Wir nutzen Telekom Company Flex.

Hier sind die SIP-Trunk Codec-Prioritäten:

Wenn ich die Codec-Reihenfolge an irgendeiner Stelle ändere, muss ich dann alles neu bereitstellen (3CX Desktop) und neu provisionieren (Tischtelefone und DECT), damit es die neue Reihenfolge übernimmt?

Ich wäre auch für zusätzliche Tipps dankbar, was man noch verbessern kann.

ich habe unsere Anlage neu installiert und versuche, sie so weit wie möglich zu perfektionieren. Wir planen, das 3CX-System weiter zu verkaufen und bei Kunden zu integrieren. Daher experimentiere ich zunächst und optimiere unsere eigene Anlage, damit der Kunde direkt das perfekte Produkt erhält.

Unser 3CX-System befindet sich in der Cloud hinter einer Firewall und hat derzeit nur die notwendigen Ports geöffnet. Unser Unternehmensnetzwerk ist ebenfalls hinter einer Firewall, und derzeit gibt es eine Regel mit "ANY" offenen Ports zwischen unserem Netzwerk und dem 3CX-System in der Cloud.

Interne Anrufe funktionieren nur manchmal und nur eine Seite hört die andere Seite. Externe Anrufe manchmal auch und nur zu Festnetznummern. Bei Handy-Nummern gibt es manchmal Probleme. Gelegentlich hört uns die Gegenseite gar nicht, und manchmal gibt es extrem starkes Rauschen, sodass man nichts anderes hört oder das Ton Qualität ist einfach sehr schlecht.

Ich weiß, dass unsere Probleme derzeit an vielen Dingen liegen können, aber ich vermute, dass die Reihenfolge der Codecs ein Faktor ist. Ich poste hier unsere aktuelle Codec-Reihenfolge, und gebt mir einfach eure Meinung dazu, ob das stimmt oder nicht. Vielleicht dient dieser Beitrag auch als Hilfe für andere, die ähnliche Informationen suchen. Ich habe viele Informationen zu Codecs gefunden, aber leider nichts Konkretes, Sinnvolles und Aktuelles.

Wir nutzen Telekom Company Flex.

Hier sind die SIP-Trunk Codec-Prioritäten:

- G722

- PCMA

- PCMU

- G729

- GSM

- G722

- PCMA

- PCMU

- G729

- GSM

- G722

- PCMA

- PCMU

- G729

- GSM

- PCMU

- PCMA

- G722

- G729

Wenn ich die Codec-Reihenfolge an irgendeiner Stelle ändere, muss ich dann alles neu bereitstellen (3CX Desktop) und neu provisionieren (Tischtelefone und DECT), damit es die neue Reihenfolge übernimmt?

Ich wäre auch für zusätzliche Tipps dankbar, was man noch verbessern kann.

Zuletzt bearbeitet: